0xNews - 포티넷 Fortinet VPN 기본 설정 사용으로 인해 이를 사용하는 20만 이상 기업의 사용 주의 경고

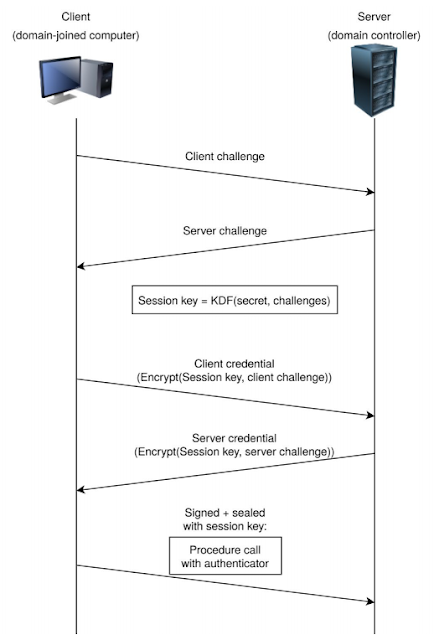

0xNews - 포티넷 Fortinet VPN 기본 설정 사용으로 인해 이를 사용하는 20만 이상 기업의 사용 주의 경고 네트워크 보안 플랫폼 제공업체 SAM Seamless Network 발표 https://securingsam.com/breaching-the-fort/ 직원이 원격으로 연결할 수 있도록 Fortigate VPN 솔루션을 사용하는 20만 이상의 기업 대상 공격자가 유효한 메시지를 보낼 수 있는 MitM Man-in-the-Middle 공격에 취약 SSL 인증서와 부정하게 연결을 공격자가 인수받을 수 있음 기본 구성에서 SSL VPN 이 보호되어야할 만큼 보호되지 않고 MitM 공격에 매우 취약한 것을 확인 Fortigate SSL-VPN 클라이언트는 CA 가 Fortigate 혹은 다른 신뢰할 수 있는 CA 에 의해 발급되었는지만 확인 공격자는 플래그를 울리지 않고 다른 Fortigate 라우터에 발급된 인증서를 제시하여 MitM 공격 수행 이를 테스트하기 위해 발표한 연구팀은 Fortinet VPN 클라이언트가 연결을 시작한 직후 MitM 공격을 트리거 하는데 사용되는 손상된 IoT 기기를 설정 웹 사이트나 도메인의 신뢰성을 보증하는데 도움이 되는 SSL 인증서 유효성 검사는 일반적으로 유효기간, 디지털 서명, 신뢰할 수 있는 인증기관에서 발급한 경우 인증서는 클라이언트가 연결 중인 서버와 일치 분석 결과 이번 문제는 기업이 자체 서명한 기본 SSL 인증서를 self-signed SSL certificates 사용하는데 있음 모든 Fortigate 라우터에는 Fortinet 에서 서명한 기본 SSL 인증서가 제공 해당 인증서가 유효하고 Fortinet 혹은 다른 신뢰할 수 있는 CA 에서 발급한 경우 제 3자에 의해 스푸핑될 수 있음 이에 공격자가 다시 사용함으로써 공격 수행 가능 주된 이유는 번들로 제공되는 기본 SSL 인증서가 인증서의 서버 이름으로 라우터의 일련번호를 사용하기 때문 Fortinet 은 라우터의 일련 번호를 사용하여 서버